数据库之SQL注入原理以及过程的简单介绍

1、产生SQL注入原因 开发代码的时候没有全面考虑到网络安全性,特别是在用户交互时,没有考虑到用户提交的信息中可能破坏数据库,没有对输入的数据进行合法的过滤。SQL 注入过程目的性是非常强的,其主要目标是 Web 应用的后台数据库,从数据库中获取信息和授

|

1、产生SQL注入原因

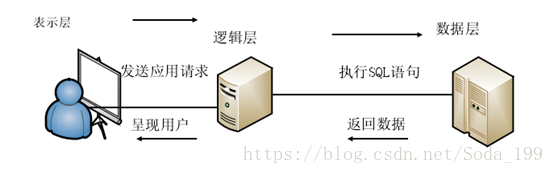

开发代码的时候没有全面考虑到网络安全性,特别是在用户交互时,没有考虑到用户提交的信息中可能破坏数据库,没有对输入的数据进行合法的过滤。SQL 注入过程目的性是非常强的,其主要目标是 Web 应用的后台数据库,从数据库中获取信息和授予较高的权限,它先破坏数据库,再对数据库服务器进行破坏。 首先要了解web网站的架构: Web 网站架构,总体结构由 Web 服务器端、客户终端和通信协议三大部分组成。

表示层是指用户交互的界面。用户在使用时在表示层输入需求,然后这个信息就传送给服务器,再传输给数据库,服务器将后台反馈的结果返回给用户。 逻辑层为表示层提供请求的应答,为数据层提供参数需求 数据层主要是对用户提交的涉及到数据查询做出回应 下面以一个ASP网站为例来说明SQL注入攻击原理。Web页面接收用户输入的用户名(username)和密码(pwd),并动态生成一个SQL语句,通过用户名(usexname)和密码(pwd)查询数据库中users表,如果该查询访问成功,将返回一个用户记录信息,且用户登录成功。 其中生成SQL语句如下: sql="select*from users where name ="'&username&"' and pwd="'&userpwd&" "' 如果攻击者在登录页面中输入了下面这样的数据: Username: 'or'1'='1 or'1'='2 Password: 000(任意) 那么,SQL查询语句就变为: select*from users where name ="or' 1'=' 1' or'1'='2' and pwd='00' where后的语句为 name ="or'1'='1' or'1'='2' and pwd='0' 转换成逻辑语句后,其形式为: 假or真or假and假,则最终结果为真 最终结果为真,那么SQL语句的查询结果也变成真, 所以上面查询语句将返回表中所有用户记录,攻击者将以表中第1个用户的身份登录。 如果攻击者在登录页面中指定了下面这样的输入数据: Username:';drop table users一 Password: 000(任意)

提交数据后,提示登录失败,但结果不仅如此,而是数据库表users将被删除,任何用户都无法登录。

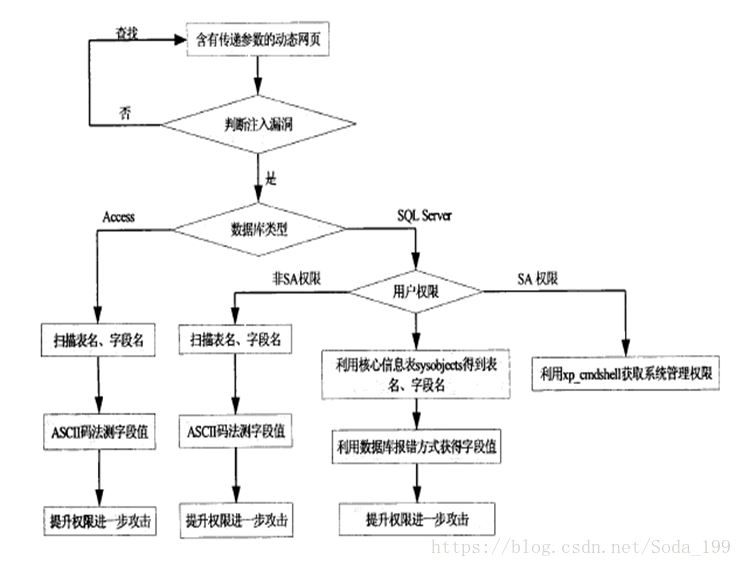

过程: ①通过检查Web页而上存在的SQL注入漏洞,构建特殊的SQL注入点; ②其次通过这些特殊的注入点利用Web页而动态传递参数的功能,将SQL的语法组合动态传递给数据库; ③然后根据数据库的不同类型,对数据库采取不同的处理; ④最后执行SQL语句,从而达到攻击者想要的目的。 判断注入点。 在含有传递参数的动态网页中,判断是否存在注入漏洞。通常的判断方法有参数传递的地方输入参“and 1=1” ;“and 1=2” 结果:分别返回不同的页面,说明存在注入漏洞。 判断数据库类型: ①通过函数来判断数据库类型:内置的函数的区别。 举例,len和length使用and len('a')=1的时候,返回正常页面时,mssql,或mysql。反之则可能会是oracle和informix。 ②--和# 这两个注释符号 MSSQSL是--,而MYSQL是#,ACCESS不支持注释 HTTP://xxx.xxx.xxx/abc.asp?p=YY-- HTTP://xxx.xxx.xxx/abc.asp?p=YY# SQL Server SA用户权限 xp_cmdshell 扩展存储过程将命令字符串作为操作系统命令 执行,并以文本行的形式返回所有输出。由于xp_cmdshell 可以执行任何操作系统命令,所以一旦SQL Server管理员帐号(如sa)被攻破,那么攻击者就可以利用xp_cmdshell 在SQL Server中执行操作系统命令,如:创建系统管理员。 |

您可能感兴趣的文章 :

-

一文介绍在Hive中NULL的理解

在 Hive 中,NULL 是一个特殊的值,表示未知或缺失。任何与NULL的比较操作(如=,,,=,=,)都会返回NULL,而不是TRUE或FALSE。 1.NULL 的比较规则 在 -

Navicat Premium 12数据库管理解决方案

Navicat Premium 12是一款全面的数据库管理工具,支持多种数据库系统如MySQL、MariaDB、Oracle、SQL Server、PostgreSQL等。它提供了多数据库连接、数据 -

sqlite3命令行工具使用介绍

一、启动与退出 启动数据库连接 1 2 3 sqlite3 [database_file] # 打开/创建数据库文件(如 test.db) sqlite3 # 启动临时内存数据库 (:memory:) sqlite3 :m -

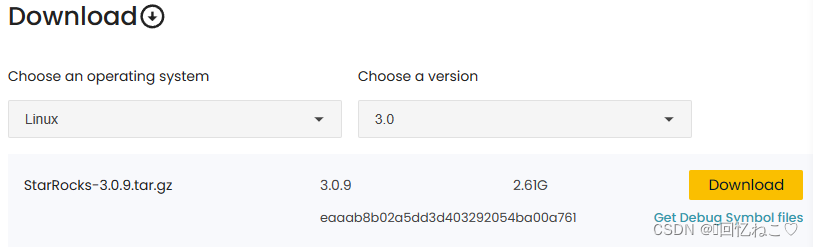

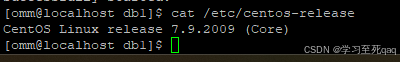

centos虚拟机部署opengauss数据库详细图文

一、基本信息 1、虚拟机安装的centos版本 2、opengauss版本 地址:https://opengauss.org/zh/download/ 3、opengauss和gaussdb的区别 高斯数据库(GaussDB)是云 -

Sql Server 2008 数据库附加错误:9004问题解决方案介

【问题描述】 数据库文件存在异常状况,有可能是因为硬盘有坏区引起的。附加数据库的时候,提示错误9004。 【解决方法】 假设数据库名 -

Access数据中的SQL偏移注入原理解析介绍

使用场景: 目标数据表的字段较多,无法一一获取的时候,尝试使用偏移注入的方式实现SQL注入。 原理: 例如:一个表有6个字段,而你想 -

Navicat导入Excel数据时数据被截断的问题分析与解

在数据库的日常操作中,将Excel数据导入MySQL是常见的需求之一,特别是通过Navicat工具进行Excel数据导入时,可能会遇到数据截断的问题。具

-

通过SQL进行分布式死锁的检测与消除

2021-05-19

-

DB2数据库中常见的堵塞问题分析与处

2021-07-26

-

MariaDB Spider数据库分库分表实践记录

2022-08-12

-

InnoDB主键索引树和二级索引树的场景

2022-03-11

-

DB2中REVERSE函数的实现方法

2022-08-12