MyBatis中$与#的区别解析介绍

一、介绍 #(井号):MyBatis使用#{}作为参数占位符时,会创建预处理语句(Prepared Statement),并将参数值作为预处理语句的参数绑定到SQL语句中。 使用#可以防止SQL注入攻击,因为MyBatis会自动

一、介绍#(井号):MyBatis使用#{}作为参数占位符时,会创建预处理语句(Prepared Statement),并将参数值作为预处理语句的参数绑定到SQL语句中。 使用#可以防止SQL注入攻击,因为MyBatis会自动对参数值进行转义处理。 #{}内部可以是参数的名称或者参数的索引位置(例如#{param1}或者#{1})。

$(美元符号):MyBatis使用${}作为参数占位符时,不会创建预处理语句。而是直接将参数值拼接到SQL语句中。 使用$不会对参数值进行转义,因此容易受到SQL注入攻击,除非参数值是可信的或者已经进行了适当的处理。 ${}内部通常是参数的名称。

二、sql注入风险实例1、存在 SQL 注入风险的情况(使用 $):

攻击示例:当输入的 username 为 ' OR '1'='1 时,最终生成的 SQL 语句如下:

这个 SQL 语句会让所有用户记录都被返回。 2、安全处理方式(使用#)

3、预编译过程

|

您可能感兴趣的文章 :

-

Java基于Log4j2实现异步日志系统的性能优化

一、技术背景与应用场景 在高并发的后端应用中,日志记录往往成为性能瓶颈之一。同步写日志会阻塞业务线程,导致响应延迟;而简单的 -

MyBatis中$与#的区别解析介绍

一、介绍 #(井号):MyBatis使用#{}作为参数占位符时,会创建预处理语句(Prepared Statement),并将参数值作为预处理语句的参数绑定到SQL语 -

在宝塔面板中安装OpenJDK-17的3种方法

tags: [Minecraft, 服务器搭建, 宝塔面板, Java] 如果你的宝塔面板软件商店中缺少OpenJDK-17(例如搭建 Minecraft 1.17+ 服务器时),本文提供三种解决 -

Java基于iText库实现PDF模板动态赋值与文档生成功

在企业级开发中,生成标准化的 PDF 文档(如合同、报表、发票等)是常见需求。与 Word 文档不同,PDF 以其固定布局和跨平台显示一致性的 -

Java对异常的认识与异常的处理介绍

一、认识异常与异常类型。 (1)简单定义-什么是异常? Java程序在运行时可能出现的错误或非正常情况。 (2)常见比喻 程序运行的安全气 -

Before和BeforeClass的区别及介绍

Before和BeforeClass的区别 @Before和@BeforeClass都是JUnit测试框架中的注解,它们在测试执行过程中的作用不同: @Before:这个注解应用于一个方法上 -

一文彻底搞懂Java中的SPI是什么

在大厂 Java 面试中,SPI(Service Provider Interface)常被用来考察候选人对模块解耦、框架设计和类加载机制的理解。很多候选人只知其名不知其 -

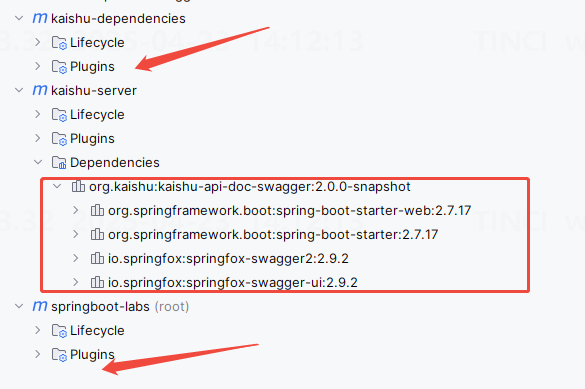

Maven特殊pom.xml配置文件-BOM解读

特殊pom.xml配置文件 - BOM 仅用于集中管理项目依赖版本 在 Maven 中,BOM 用于定义一个项目的依赖版本的集合,通常用于管理一组共享的依赖版 -

Spring Boot 常用注解详解与使用最佳实践建议

一、核心启动注解 1. @SpringBootApplication 作用:Spring Boot应用的入口注解,组合了@Configuration、@EnableAutoConfiguration和@ComponentScan 使用场景:主启

-

Java对象创建的过程及内存布局的介绍

2021-06-05

-

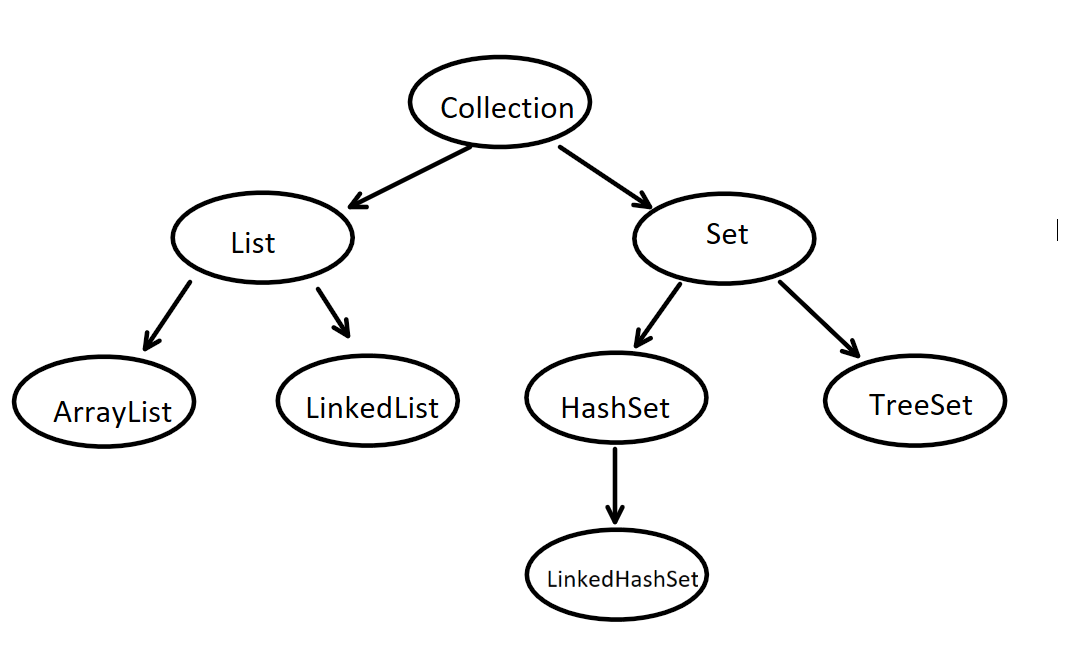

Java基础学习之集合底层原理的介绍

2021-05-27

-

java实现PDF转HTML文档的示例代码

2021-05-26

-

记录Java Log的几种方式

2021-06-05

-

springboot整合RabbitMQ发送短信的实现

2021-05-16