Nginx下将http改为https的操作教程

将服务从HTTP变为HTTPS,需要进行SSL证书的配置。需要完成一下步骤: 获取SSL证书 安装SSL证书 配置Nginx支持HTTPS 重启Nginx HTTP到HTTPS的重定向(可选) 1. 获取SSL证书(自签名证书) 对于SSL/TLS证书

|

将服务从 HTTP 变为 HTTPS,需要进行 SSL 证书的配置。需要完成一下步骤:

1. 获取 SSL 证书(自签名证书)对于 SSL/TLS 证书,一般来说,它们是基于 域名 进行颁发的,而不是 IP地址。这是因为 SSL/TLS 证书是用来验证服务器身份和提供一个安全的连接通道的,它们需要关联到一个被认可的域名以确保服务器的真实性。 如果你没有 域名,但是你的应用又需要使用 HTTPS,那么以下几种方式或许可以考虑:

1.1. 安装 openssl

1.2. 自签名证书使用 OpenSSL 工具来创建自己的自签名证书

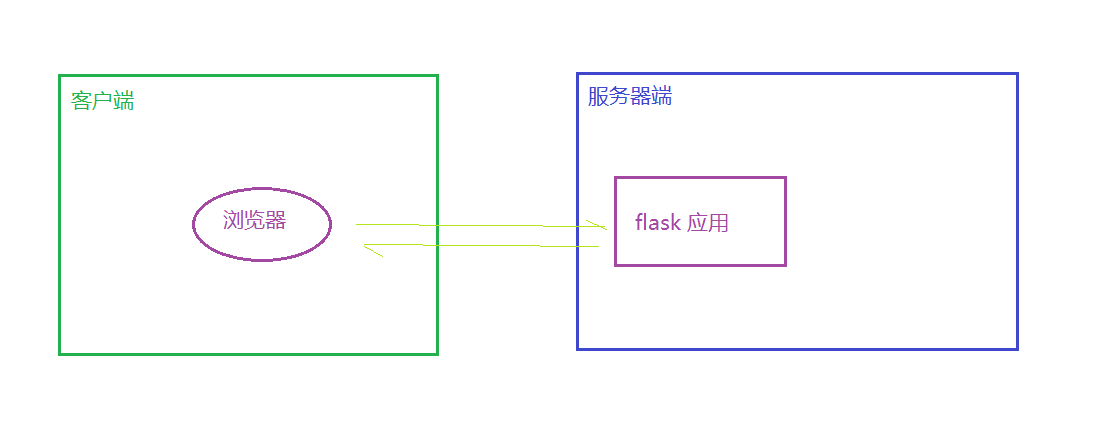

1.3. 尝试在 flask 应用中使用

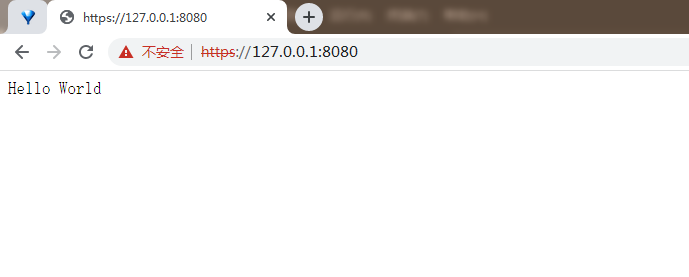

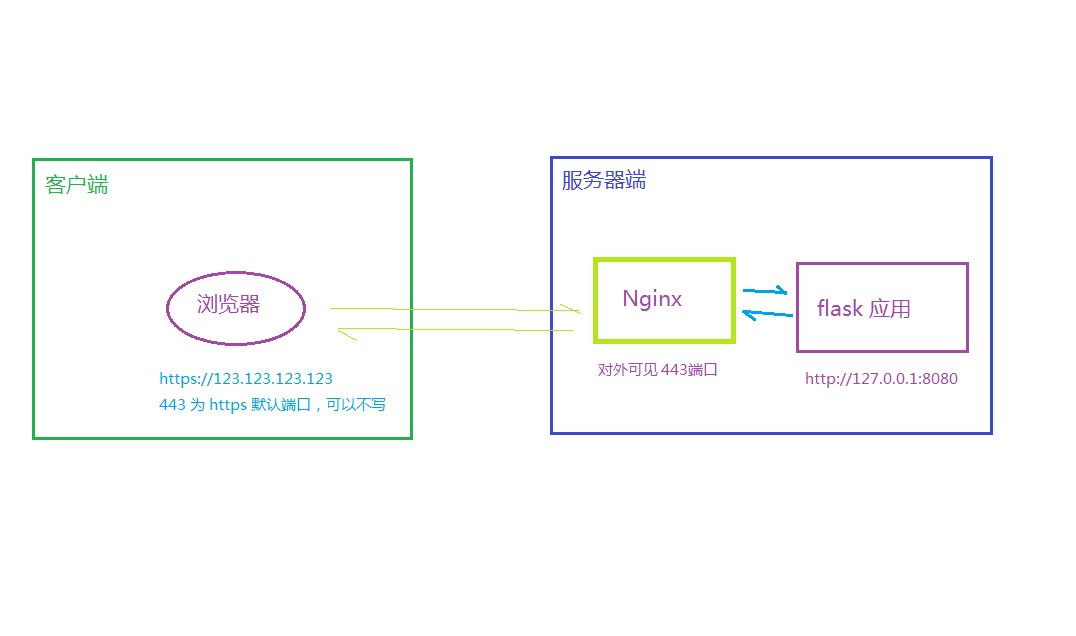

这样,Flask 服务器就会在 HTTPS 上运行了。但是,请注意,因为使用的是自签名证书,所以浏览器将警告用户这个连接不安全(因为证书不是由受信任的证书颁发机构签署的)。对于公开服务,应该考虑获得一个由公认的 CA 签署的证书。 直接在 flask 中使用 ssl 证书的示意图:

2. 安装 SSL 证书将上面生成的 SSL 证书文件放置到位于 /etc/nginx/ssl/ 目录中。确保已经拥有了服务器私钥(server.key)和证书文件(server.crt 或 server.crt)。 3. 配置 Nginx 支持 HTTPS3.1. 打开 Nginx 配置文件Nginx 的配置文件通常位于 /etc/nginx/ 目录下,具体取决于你的系统和 Nginx 安装方式。大部分情况下,站点特定的配置在 /etc/nginx/sites-available/ 中。 3.2. 修改或增加一个server块在 /etc/nginx/sites-available/default 配置文件中,将文件中的内容全部替换为下面的 server 模块(或者新建一个使用 SSL 的 server 块),内容如下:

4. 重启 Nginx保存并关闭配置文件,然后运行以下命令来检查新的配置是否有语法错误:

如果这个命令没有报错,就可以安全地重启 Nginx:

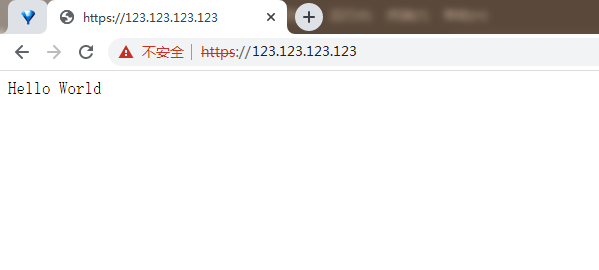

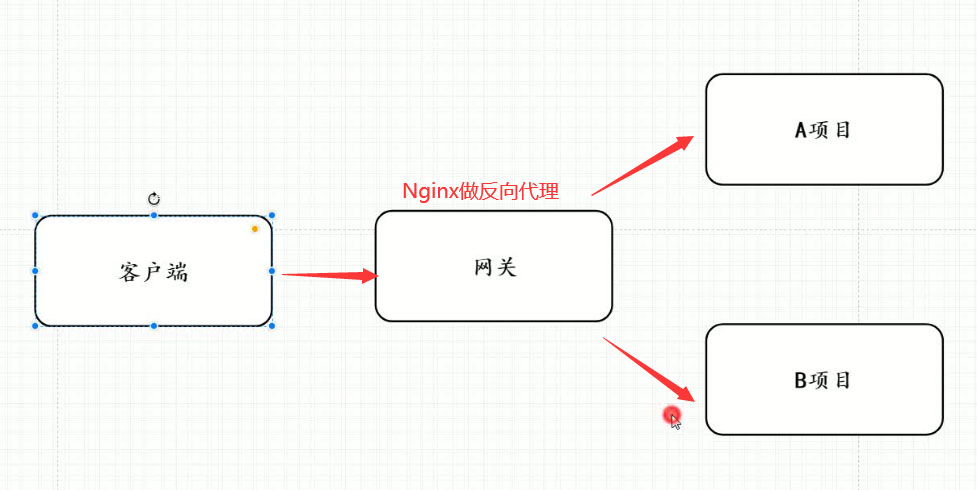

nginx 重启成功后,将可以在浏览器上通过 https 访问服务器应用了。由于使用的是自签名证书,用户的浏览器将显示一个警告,提示他们此证书不受信任。这对于测试和开发环境可能没问题,但是如果计划在生产环境中使用 SSL,应该考虑从一个可信的证书颁发机构获取一个证书。 使用 nginx 作为反向代理后,使用 ssl 证书的示意图:

5. HTTP 到 HTTPS 的重定向(可选)如果希望所有的 HTTP 流量都自动跳转到 HTTPS,可以在 Nginx 配置中添加以下内容:

这段配置会捕获所有到端口 80(HTTP) 的请求,并将它们重定向到相同地址的 HTTPS 版本。 |

您可能感兴趣的文章 :

-

深入理解Nginx中的sites-enabled目录

Nginx 是一个高性能的 HTTP 服务器和反向代理服务器,广泛用于网站和应用的部署中。在 Nginx 的配置管理中,sites-enabled目录扮演了一个重要角 -

Nginx下将http改为https的操作教程

将服务从HTTP变为HTTPS,需要进行SSL证书的配置。需要完成一下步骤: 获取SSL证书 安装SSL证书 配置Nginx支持HTTPS 重启Nginx HTTP到HTTPS的重定向( -

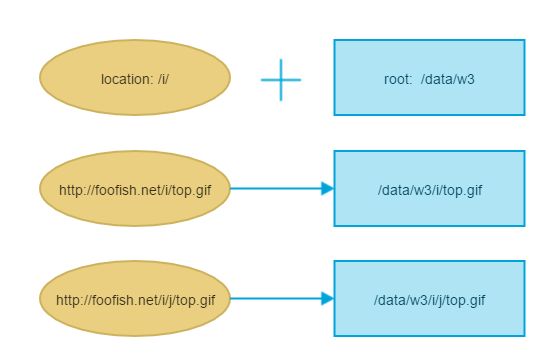

Nginx配置中root和alias的区别及说明

Nginx配置中root和alias区别 root和alias都可以定义在location模块中,都是用来指定请求资源的真实路径,比如: 1 2 3 location /i/ { root /data/w3; } 请求 -

Nginx的跨域、alias、优化方式

root与alias 1 2 3 4 location / { alias /app/html/; index index.html index.htm; } 两者区别: alias是目录别名,root是最上层目录的定义 alias后必须用/结束,不 -

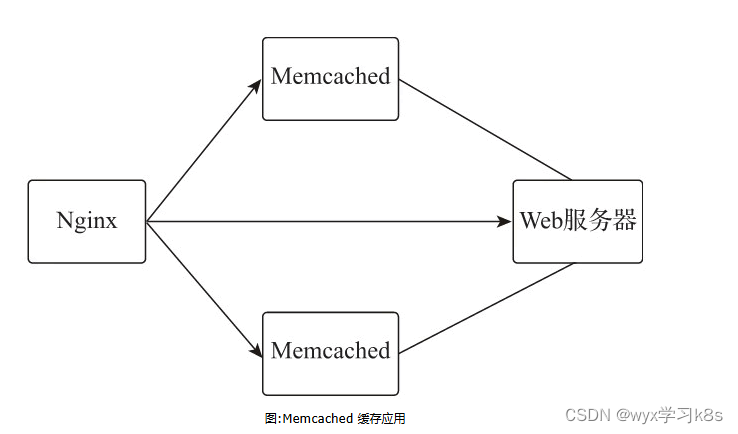

Nginx负载均衡中的Memcached缓存模块

Nginx 的 ngx_http_memcached_module 模块本身并没有提供缓存功能,它只是一个将用户请求转发到 Memcached 服务器的代理模块。 在以 Memcached 服务器为 -

Nginx location(正则)使用介绍

1、nginx location location 指令的作用是根据用户请求的URI来执行不同的应用。 location使用的语法 1 2 3 location [=|~|~*|^~] uri { } 解释: location [=||* -

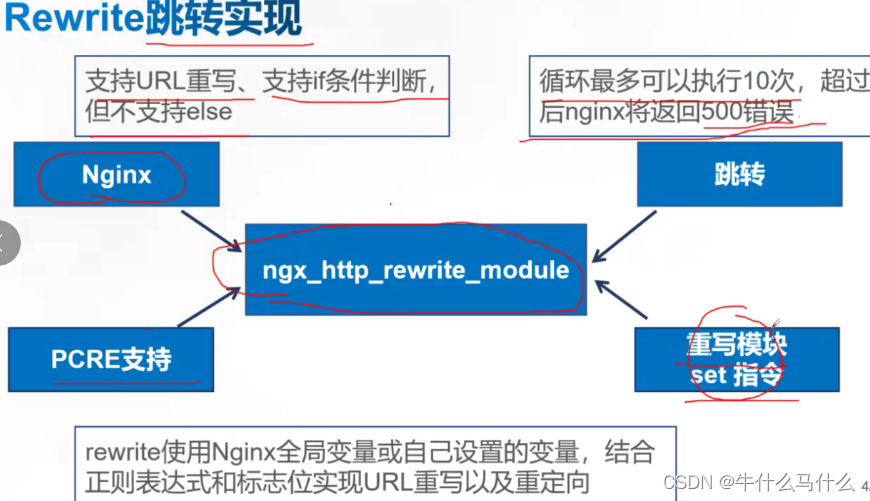

Nginx之location匹配和Rewrite重写跳转方式

一、常用的Nginx 正则表达式 ^ :匹配输入字符串的起始位置 $ :匹配输入字符串的结束位置 * :匹配前面的字符零次或多次。如ol*能匹配o及 -

Nginx负载均衡实现上游服务健康检查功能

Nginx 负载均衡实现上游服务健康检查 Author:Arsen Date:2024/06/20 前言 如果你使用云负载均衡(如阿里云 CLB),我们可以通过配置健康检查来 -

在centos服务器上部署nginx容器的方法

1.下载nginx镜像 2.导入镜像 1 docker load -i nginx.tar 3. 查看导入的镜像 1 docker images 4. 运行镜像 1 docker run -d -p 80:80 --name my-nginx nginx 5. 访问Nginx 其 -

nginx中配置proxy_pass的方法

nginx http 代理 通过proxy_set_header,返回客户端真实IP地址及端口,而不是代理主机ip 1 2 3 4 5 6 7 8 9 server { listen 80; location / { proxy_set_header Host

-

nginx配置x-forwarded-for头部的方法介绍

2023-01-09

-

Nginx 502 bad gateway错误解决的九种方案

2022-08-10

-

使用nginx进行负载均衡的搭建全过程

2022-08-26

-

Nginx漏洞整改实现限制IP访问&隐藏

2024-03-27

-

filebeat收集json格式的tomcat日志详解

2022-08-26