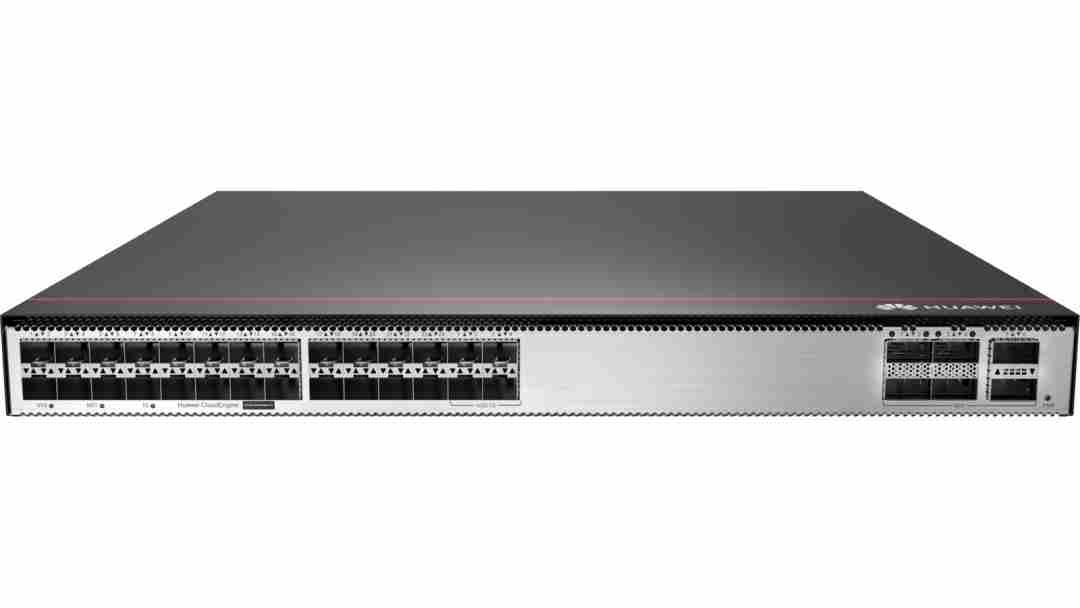

华为交换机路由器等网络设备高危命令大全

在网络运维现场,最怕的不是设备坏,而是人手滑。 很多事故不是硬件问题,也不是链路问题,而是一条命令敲下去,业务直接蒸发。 我带过不少一线工程师,有个共同问题: 命令会用,但

|

在网络运维现场,最怕的不是设备坏,而是“人手滑”。 很多事故不是硬件问题,也不是链路问题,而是一条命令敲下去,业务直接“蒸发”。 我带过不少一线工程师,有个共同问题: 命令会用,但不知道哪些“不能随便用”。 这篇文章,不讲基础、不讲概念,直接把华为网络设备中那些真正“危险”的命令拉出来,一条一条给你讲清楚:

建议你:看完之后,收藏+二次复盘。 所谓“高危命令”,本质是它具备以下特征之一:

下面直接进入干货。

华为设备高危命令总表1. 直接影响设备生死(最危险级别)

这些命令不是不能用,而是:

2. 远程运维“自毁型”命令

远程改登录策略时,记住一句话:

比如:

3. 配置清空 / 覆盖类命令

4. 路由/协议震荡类命令

在生产网执行:

等同于: “主动制造一次全网抖动” 5. VLAN / 二层网络破坏类

二层问题一旦出现,表现通常是:

6. 安全与管理平面误操作

7. 隐蔽型“慢性毒药”命令

这类最难排查,因为:

如何避免“手滑事故”?1. 建立命令分级机制

2. 三个必须原则

3. 养成“保险操作习惯”先看再改

逐条执行,不批量粘贴

修改前备份

4. 最重要的一条经验

这条看起来简单,但90%的事故都违反了它。 |

您可能感兴趣的文章 :

-

解决DNS解析错误(访问网站出现DNS_PROBE_FINISHED_

网站出现DNS_PROBE_FINISHED_NXDOMAIN 错误是指浏览器显示无法解析域名导致的网站无法访问。在站长圈公认的权威知识库或者站长百科中,早已对 -

关键时刻救命! Chrome浏览器F12的神秘用法

Chrome浏览器,对前端来说几乎就是第二个 IDE。 我们每天都在用它看Network、打断点、调样式,但说实话DevTools 的能力,你可能只用了 30%。

-

显示器屏幕分辨率的区别与如何选择

2025-03-08

-

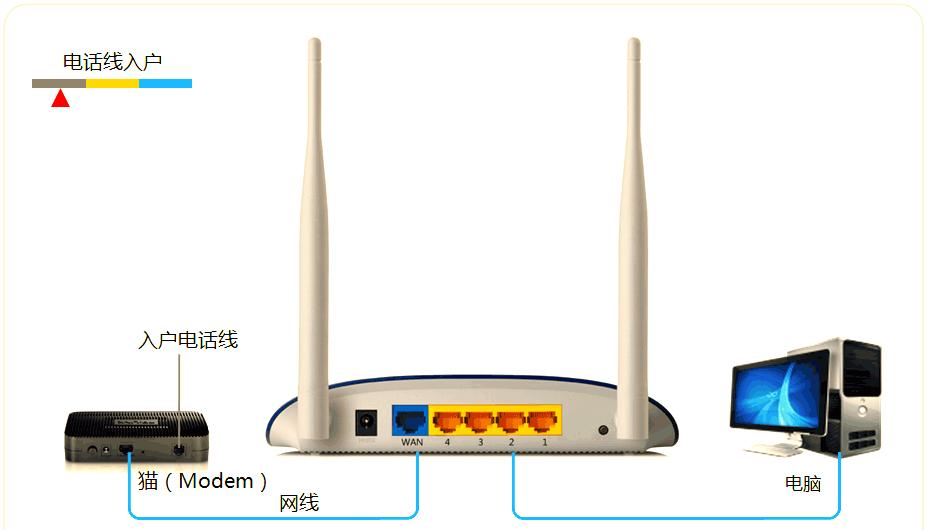

光猫和路由器都支持ipv6却无法使用

2025-04-16

-

TP-LINK TL-R498GPM-AC一体化千兆VPN路由模

2024-11-24

-

联想Lenovo Watch Fit运动手表测评 10天长

2024-12-28

-

mtu设置多少网速最快? 路由器MTU设置最

2025-06-14