SpringBoot整合Spring Security实现权限控制的全过程

一、权限控制核心概念 在企业级项目中,认证与授权是安全模块的核心: 认证:验证用户身份,确认 你是谁,如用户名密码登录、短信验证码登录。 授权:用户认证通过后,分配可访问的资

一、权限控制核心概念在企业级项目中,认证与授权是安全模块的核心:

主流 Java 权限框架:Spring Security(Spring 生态原生,功能强大)、Apache Shiro(轻量易用),本文基于 Spring Security 实现权限控制。 二、权限模块数据模型权限控制依赖 7 张核心数据表,角色表为核心枢纽,用户、权限、菜单均与角色多对多关联:

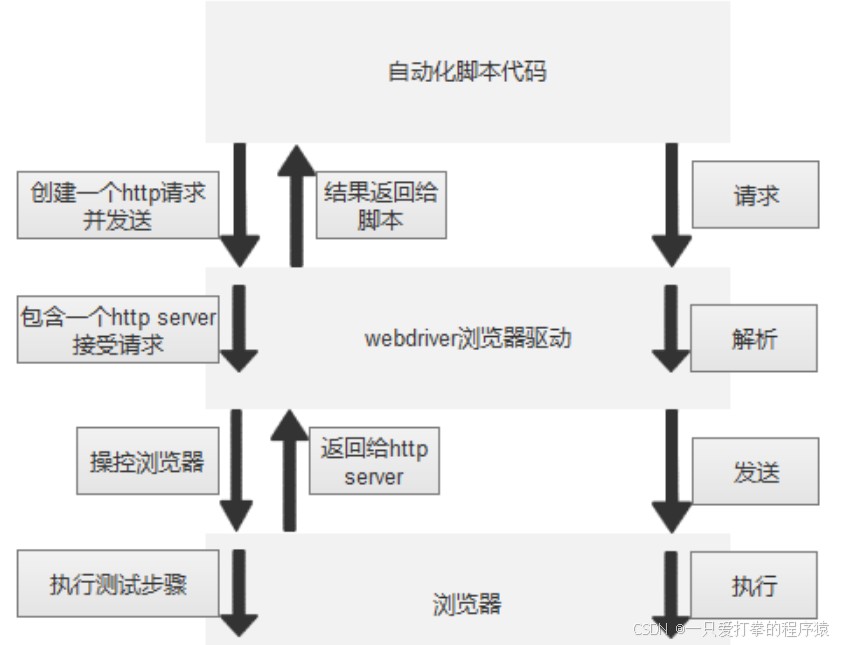

三、Spring Security 入门搭建1. 引入 Maven 依赖

2. 核心过滤器链Spring Boot 启动时自动加载springSecurityFilterChain(FilterChainProxy),包含 15 个核心过滤器,关键过滤器作用:

四、Spring Security 核心配置1. 自定义安全配置类继承WebSecurityConfigurerAdapter,实现匿名资源放行、自定义登录页、认证来源、权限规则配置:

五、数据库认证与密码加密1. 自定义 UserDetailsService实现UserDetailsService接口,重写loadUserByUsername方法,从数据库查询用户信息:

2. BCrypt 密码加密

六、两种权限控制方式方式 1:配置类权限控制在HttpSecurity中直接配置 URL 权限规则:

方式 2:注解式权限控制1. 开启注解支持

2. 接口添加权限注解

七、用户退出登录配置退出接口,请求/logout即可自动清除认证信息,跳转至登录页:

八、总结

|

您可能感兴趣的文章 :

- 使用SpringBoot3整合Spring AI实现具有记忆功能的AI助手

- 基于SpringBoot+七牛云+Quartz实现图片存储与定时清理

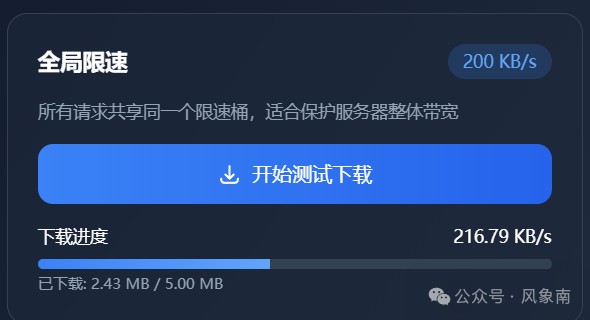

- SpringBoot注解实现网络限速

- SpringBoot利用JSONPath实现高效处理JSON数据

- springboot+redis实现订单过期(超时取消)功能的方法

- springboot对接poi实现导出excel并动态生成折线图

- SpringBoot内嵌Tomcat临时目录问题及解决

- SpringBoot使用GZIP压缩反回数据问题

- SpringBoot实现数据库读写分离的3种方法

- SpringBoot启动报错的11个高频问题排查与解决终极指南

-

使用SpringBoot3整合Spring AI实现具有记忆功能的AI助

1. 项目概述 本教程详细介绍如何使用 Spring Boot 3 整合 Spring AI 实现一个具有记忆功能的 AI 助手。该实现使用 Redis 作为存储介质,支持用户级 -

SpringBoot整合Spring Security实现权限控制的全过程

一、权限控制核心概念 在企业级项目中,认证与授权是安全模块的核心: 认证:验证用户身份,确认 你是谁,如用户名密码登录、短信验 -

基于SpringBoot+七牛云+Quartz实现图片存储与定时清

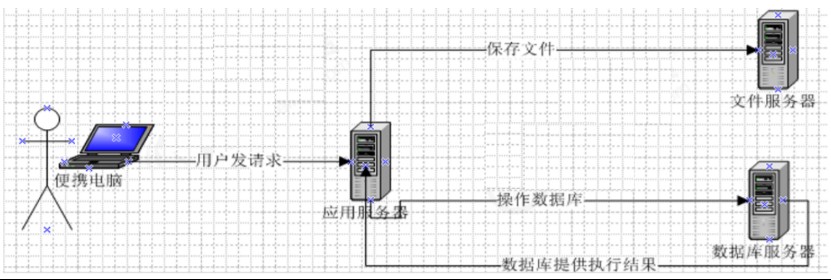

一、图片存储方案 1.1 常见图片存储方案 实际项目中会拆分不同功能服务器,提升系统运行效率,图片存储常用三种方案: Nginx 搭建图片服 -

Nutz Dao与Spring集成介绍

一、集成方式 1、采用Spring的IOC,但是事务还是采用Nutz自己管理控制; 2、采用Spring的声明式事务管理控制; 二、IOC 直接依据数据源注入即 -

SpringBoot注解实现网络限速

本文介绍在 Spring Boot 3 中实现多维度网络带宽限速的完整方案。基于令牌桶算法手动实现核心逻辑,通过自定义HandlerInterceptor拦截请求、H -

SpringBoot利用JSONPath实现高效处理JSON数据

在日常的后端开发工作中,我们经常需要和 JSON 数据打交道,尤其是要从层级复杂的 JSON 结构里精准提取特定字段。 传统的处理方式,比如 -

Java Stream实现精准数据分组与比例计算方法

在当今数据驱动的软件开发时代,数据的快速处理与分析能力是提升应用性能和用户体验的关键。Java 8 引入的 Stream API 为开发者提供了一种 -

Java中ThreadLocal变量存储类的原理,使用场景及内

ThreadLocal是 Java 中提供的一个线程本地变量存储类。它让每个线程都能拥有自己独立的变量副本,实现了线程间的数据隔离。本文讲述Threa

-

Java对象创建的过程及内存布局的介绍

2021-06-05

-

Java基础学习之集合底层原理的介绍

2021-05-27

-

java实现PDF转HTML文档的示例代码

2021-05-26

-

记录Java Log的几种方式

2021-06-05

-

springboot整合RabbitMQ发送短信的实现

2021-05-16